Przesyłanie danych ze sterownika maszyny do chmury wymaga połączenia z Internetem. To jednak sprawia, że sterownik jest szczególnie podatny na ataki cybernetyczne. Maszyny z połączeniem w chmurze wymagają zatem szczególnej ochrony.

Zanim nastała era Przemysłowego Internetu Rzeczy (Industrial IoT) sterowniki maszyn komunikowały się – o ile w ogóle – tylko między sobą lub z systemami wyższego poziomu wewnątrz sieci firmowej. Bezpośrednie połączenie z Internetem zdarzało się bardzo rzadko. Konstruktorzy i operatorzy maszyn nie mieli powodów, aby zajmować się kwestią bezpieczeństwa cybernetycznego.

„Ale to się zmienia” – wyjaśnia Andreas Hager, menedżer ds. systemów sterowania w B&R. W przemysłowych rozwiązaniach IoT, komputery przemysłowe i inne urządzenia są używane jako urządzenia brzegowe mające bezpośrednie połączenie z Internetem. W rezultacie stają się potencjalnymi celami dla hakerów.

- Najważniejsze cechy

- Transfer danych bez luk w zabezpieczeniach

- SiteManager z wbudowaną zaporą sieciową

- Automatyczne aktualizacje w tle

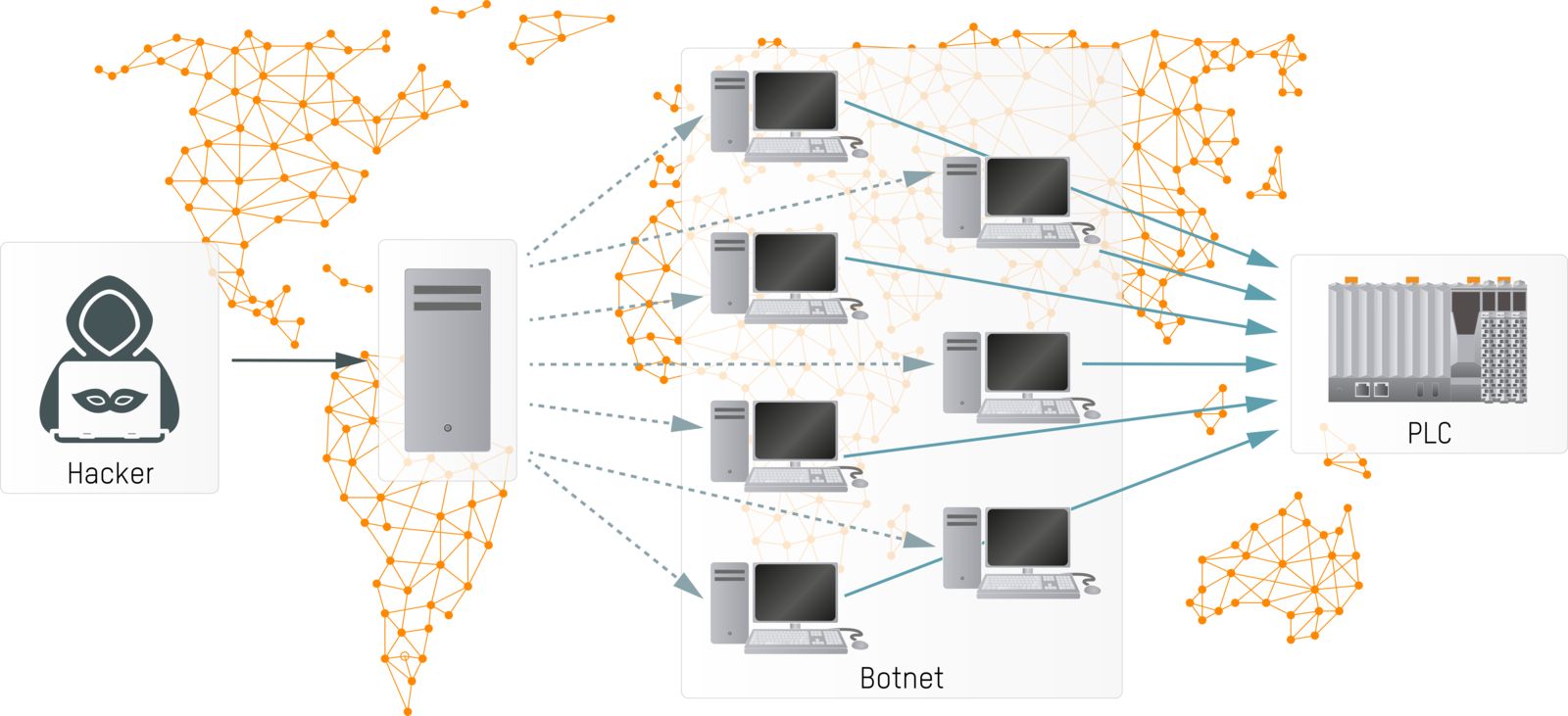

Ataki typu DDoS

Hakerzy mogą sparaliżować sterowniki, a tym samym całe maszyny, na przykład zasypując je lawiną poleceń. Atak taki nazywany jest atakiem typu DDoS (ang. Distributed Denial of Service – rozproszona odmowa usługi): Haker rozprowadza programy ataków w tak zwanym botnecie obejmującym od kilkuset do tysiąca komputerów, smartfonów i tabletów, przekształcając je w skuteczne narzędzie ataku. Na komendę hakera boty bombardują sterownik maszyny tak dużą ilością równoczesnych poleceń, że nie radzi sobie z obciążeniem i maszyna zatrzymuje się – ostatnio mogliśmy obserwować tego typu atak z użyciem złośliwego oprogramowania w przypadku producenta mikroprocesorów.

Otwarte porty

Przesyłanie danych do chmury wymaga otwarcia portów na sterowniku maszyny. „Dopóki kanał komunikacyjny pomiędzy sterownikiem a bramą w chmurze jest otwarty, porty te są dla hakerów niczym otwarte okno dla włamywacza” – wyjaśnia Hager. Nie jest to jednak jedyny problem. Urządzenia, które są bezpośrednio podłączone do Internetu, muszą być regularnie aktualizowane w celu zamknięcia nowo odkrytych luk w zabezpieczeniach.

„Wiele maszyn pracuje bez przerwy całymi tygodniami lub miesiącami” – zauważa Hager. Aktualizacje można jednak instalować dopiero po zatrzymaniu maszyny. Po aktualizacji może być konieczne dostosowanie aplikacji. „To oznacza dużo pracy, a na dłuższą metę jest po prostu niewykonalne.”

Na szczęście istnieje proste rozwiązanie: funkcje sterowania i komunikacji muszą być od siebie skutecznie oddzielone. Dzięki temu atak DDoS nie sięgnie na tyle głęboko, aby wpłynąć na system sterowania maszyną. „W najgorszym przypadku możemy utracić połączenie z chmurą, ale sama maszyna będzie mogła nadal pracować” – podkreśla Hager.

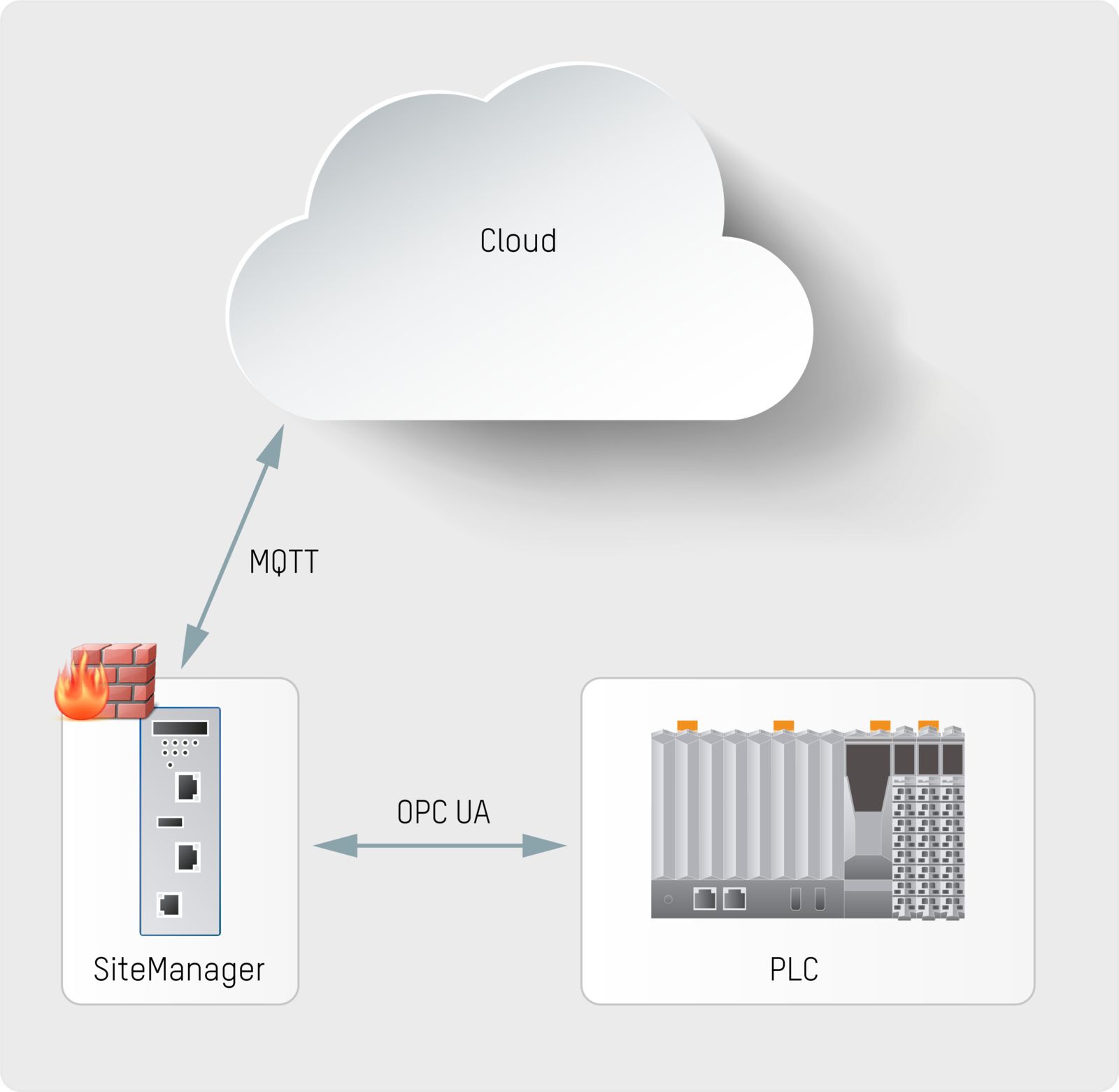

Do tego celu służy wprowadzone przez B&R urządzenie pod nazwą SiteManager. Urządzenie posiada zintegrowaną zaporę sieciową i wykonuje wszystkie zadania wymagane dla bezpieczeństwa cybernetycznego, takie jak aktualizowanie certyfikatów chmury i stosowanie łatek w celu eliminacji luk w zabezpieczeniach.

Łączność z chmurą

Aby przesłać dane do chmury, sterownik łączy się z SiteManager poprzez OPC UA. Podczas konfiguracji użytkownik określa, jakie dane mają być przesyłane. Możliwe jest również przesyłanie danych do różnych dostawców usług w chmurze. Konfiguracja polega po prostu na zaznaczania pól wyboru w internetowym interfejsie użytkownika urządzenia SiteManager.

Jeśli certyfikat w chmurze wymaga aktualizacji, operator maszyny nie musi wykonywać żadnych działań. SiteManager automatycznie pobiera i instaluje aktualizacje, przy czym nie ma to wpływu na działanie maszyny. Gwarantuje to stałe przestrzeganie wytycznych dostawców usług w chmurze dotyczących bezpieczeństwa oraz szybkie usuwanie wszelkich potencjalnych luk w zabezpieczeniach.

„SiteManager działający pomiędzy sterownikiem a chmurą gwarantuje, że wszelkie dane przesyłane pomiędzy maszyną i aplikacjami poza siecią firmową są zabezpieczone przed nieautoryzowanym dostępem. Andreas Hager, Menedżer ds. systemów sterowania, B&R

Secure Remote Maintenance

„Wymogi bezpieczeństwa w zakresie zdalnego dostępu są bardzo podobne do wymogów dotyczących komunikacji w chmurze” – wyjaśnia Hager. SiteManager doskonale nadaje się również do tego celu.

Urządzenie umożliwia serwisantom łączenie się z układem sterowania maszyny poprzez bezpieczne połączenie VPN i wyszukiwanie błędów. System zarządzania użytkownikami zapewnia wyraźnie określoną i odporną na manipulacje kontrolę nad dostępem techników do poszczególnych sterowników. „Korzystając z pomocy technika na miejscu w zakładzie, można wówczas przystąpić do ukierunkowanego procesu usuwania usterek” – mówi Hager. „SiteManager gwarantuje, że wszelkie dane przesyłane pomiędzy maszyną i aplikacjami poza siecią firmową są zabezpieczone przed nieautoryzowanym dostępem i atakiem cybernetycznym.”

Przygotował: Carmen Klingler-Deiseroth, niezależna dziennikarka.

Edge computing

Edge computing to metoda gromadzenia dużych ilości danych w pobliżu źródła, co umożliwia ich skompresowanie i zagregowanie przed przekazaniem do systemów wyższego poziomu. Połączenie pomiędzy systemami czasu rzeczywistego na poziomie maszyn i procesów (OT = technologia operacyjna (Operational Technology)) a sferą informatyczną jest znane jako urządzenie brzegowe. B&R oferuje trzy różne typy urządzeń brzegowych do wszystkich zastosowań: Edge Controller, Edge Embedded i Edge Connect.

B&R SiteManager jest dostępny w trzech wariantach, co pozwala wybrać sposób połączenia z Internetem: przez sieci LAN lub WLAN, albo sieć komórkową. Wszystkie trzy warianty są wyposażone w zintegrowaną zaporę sieciową (firewall). Aby uniknąć konfliktów z firewallami zakładu, komunikacja z Internetem jest obsługiwana przy pomocy szyfrowanych protokołów web kompatybilnych z firewallami.

Oprócz trzech wariantów sprzętowych SiteManager dostępna jest również wersja oprogramowania, która umożliwia połączenie SiteManager i sterownika maszyny w jednym urządzeniu. Jest to możliwe dzięki zastosowaniu Hiperwizora B&R do zainstalowania dwóch systemów operacyjnych na komputerze przemysłowym: systemu operacyjnego czasu rzeczywistego do sterowania maszyną oraz systemu Linux lub Windows dla zainstalowania programowej wersji SiteManager. Oba systemy operacyjne działają całkowicie niezależnie od siebie. Nawet jeśli SiteManager zostanie zablokowany przez atak lub ogólny system operacyjny ulegnie awarii, nie będzie miało to wpływu na sterowanie maszyną.